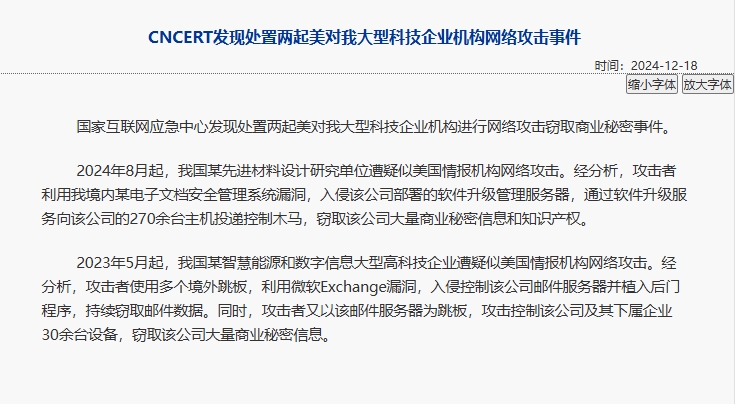

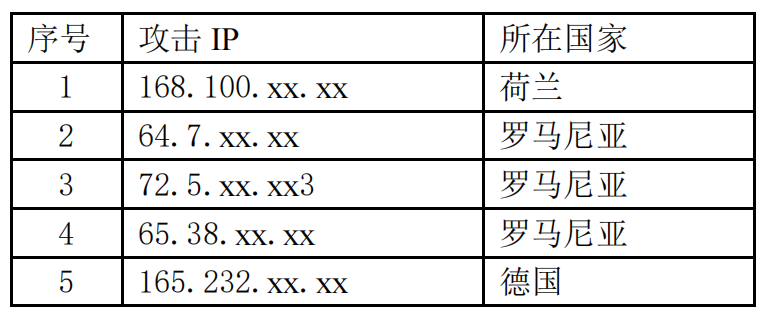

CCTV 뉴스 : 1 월 17 일, National Internet Emergency Center CNCert는 보고서를 발표하여 미국의 고급 재료 설계 연구소에 대한 미국 사이버 공격에 대한 세부 정보를 발표했습니다. 이전에는 2024 년 12 월 18 일 미국의 대기업에 대한 사이버 공격이 발견되어 다루어 졌다는 발표가 발표되었습니다.

CCTV 뉴스 : 1 월 17 일, National Internet Emergency Center CNCert는 보고서를 발표하여 미국의 고급 재료 설계 연구소에 대한 미국 사이버 공격에 대한 세부 정보를 발표했습니다. 이전에는 2024 년 12 월 18 일 미국의 대기업에 대한 사이버 공격이 발견되어 다루어 졌다는 발표가 발표되었습니다.