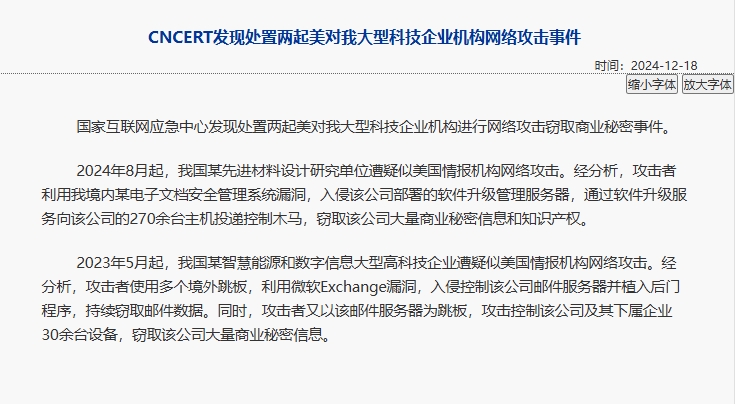

Berita CCTV: Pada 17 Januari, Pusat Kecemasan Internet Kebangsaan CNCERT mengeluarkan laporan, mengumumkan butiran serangan siber AS ke atas perusahaan berteknologi tinggi yang besar dalam tenaga pintar dan maklumat digital negara saya. Sebelum ini, pengumuman dikeluarkan pada 18 Disember 2024 bahawa dua serangan siber terhadap syarikat teknologi besar di Amerika Syarikat telah ditemui dan ditangani.

Proses Serangan Siber

Proses Serangan Siber

(i) Gunakan kelemahan pelayan mel untuk menceroboh

Pelayan mel syarikat menggunakan sistem mel Microsoft Exchange. Penyerang menggunakan dua kelemahan Microsoft Exchange untuk menyerang, pertama menggunakan kelemahan pengguna tertentu untuk menyerang akaun tertentu, dan kemudian menggunakan kelemahan deserialization tertentu untuk menyerang lagi untuk mencapai matlamat melaksanakan kod sewenang -wenangnya.

(ii) Menanam trojan memori yang sangat tersembunyi pada pelayan mel

Untuk mengelakkan ditemui, penyerang menanam dua senjata serangan di pelayan mel, yang hanya berjalan dalam ingatan dan tidak disimpan pada cakera keras. Ia menggunakan teknologi virtualisasi, dan laluan akses maya adalah/shxx/xx/xx.aspx dan//e/auth/xxx/yy.aspx. Fungsi utama senjata serangan termasuk kecurian maklumat sensitif, pelaksanaan perintah, dan penembusan intranet. Program penembusan intranet menghindari pengesanan perisian keselamatan melalui obfuscation dan meneruskan trafik penyerang ke peranti sasaran lain, mencapai tujuan menyerang peranti intranet lain.

(iii) Mengeksploitasi lebih daripada 30 peranti penting dalam intranet

penyerang menggunakan pelayan mel sebagai batu loncatan dan menggunakan pengimbasan dan penembusan intranet untuk menubuhkan terowong penghantaran yang disulit Termasuk komputer peribadi, pelayan dan peralatan rangkaian; Pelayan terkawal termasuk pelayan mel, pelayan sistem pejabat, pelayan pengurusan kod, pelayan ujian, pelayan pengurusan pembangunan dan pelayan pengurusan fail. Untuk mencapai kawalan yang berterusan, penyerang menanamkan senjata menyerang dan mencuri yang dapat menubuhkan terowong WebSocket+SSH di pelayan yang berkaitan dan komputer pentadbir rangkaian, menyedari pemajuan tersembunyi dan kecurian data arahan penyerang. Untuk mengelakkan ditemui, program Spionage Serangan menyamar sebagai program berkaitan WeChat WeChatxxxxxxxxx.exe. Penyerang juga menanamkan dua program jahat modular menggunakan saluran paip paip untuk berkomunikasi antara proses di pelayan mangsa, menyedari pembinaan saluran paip komunikasi.

2. Mencuri sejumlah besar maklumat rahsia perdagangan

(i) mencuri sejumlah besar data e -mel sensitif

Penyerang menggunakan akaun pentadbir pelayan e -mel untuk melakukan operasi eksport e -mel. Sasaran rahsia mencuri adalah terutamanya pengurusan kanan syarikat dan kakitangan jabatan penting. Apabila penyerang melaksanakan perintah eksport, selang waktu untuk mengeksport e -mel ditetapkan. Sesetengah akaun mempunyai semua e -mel yang dieksport, dan banyak akaun mempunyai e -mel mereka dieksport mengikut selang masa yang ditentukan untuk mengurangkan jumlah data pengintipan dan mengurangkan risiko ditemui.

(ii) Mencuri Maklumat Akaun dan Maklumat Konfigurasi Rangkaian Teras

Penyerang menyerang komputer tiga pentadbir rangkaian syarikat dan sering mencuri akaun peralatan rangkaian teras dan maklumat konfigurasi syarikat. Sebagai contoh, pada 2 Mei, 2023, penyerang menggunakan pelayan proksi (95.179.xx.xx) yang terletak di Jerman sebagai batu loncatan, dan kemudian menggunakan pelayan e -mel sebagai batu loncatan untuk menyerang komputer pentadbir rangkaian, dan mencuri fail "," Statistik alamat IP "," Permintaan untuk membeli gerbang kawalan internet ".

(iii) Mencuri fail pengurusan projek

Penyerang sering mencuri data projek pembangunan berkaitan syarikat dengan menyerang pelayan kod syarikat, pelayan pembangunan, dan lain -lain. Sebagai contoh, pada 26 Julai, 2023, penyerang menggunakan pelayan proksi (65.21.xx.xx) Selepas menyerang pelayan mel syarikat, dia menggunakannya sebagai batu loncatan untuk kerap mengakses senjata serangan backdoor yang ditanamkan dalam pelayan kod syarikat, mencuri sehingga 1.03GB data. Untuk mengelakkan ditemui, program backdoor menyamar sebagai fail "TIP4XXXXXXXX.PHP" dalam projek sumber terbuka "Zen Tao".

(iv) Jejak serangan yang jelas dan menjalankan analisis anti-bukti

Untuk mengelakkan ditemui, selepas setiap serangan oleh penyerang, penyerang akan membersihkan jejak serangan dalam log komputer dan memadamkan fail yang dibungkus sementara semasa proses mencuri serangan. Penyerang juga akan melihat log audit sistem, rekod komando sejarah, konfigurasi yang berkaitan dengan SSH, dan lain-lain, dalam usaha untuk menganalisis pengumpulan bukti mesin dan pengesanan keselamatan rangkaian pertempuran.

3. Ciri -ciri tingkah laku serangan

(i) Masa serangan

analisis mendapati bahawa aktiviti serangan itu tertumpu antara 22:00 masa Beijing dan 8:00 keesokan harinya, berbanding dengan 10:00 hingga 20:00 pada siang hari Amerika Syarikat. Waktu serangan terutamanya diedarkan dari Isnin hingga Jumaat di Amerika Syarikat, dan tidak ada serangan terhadap cuti utama di Amerika Syarikat.

(ii) Sumber Serangan

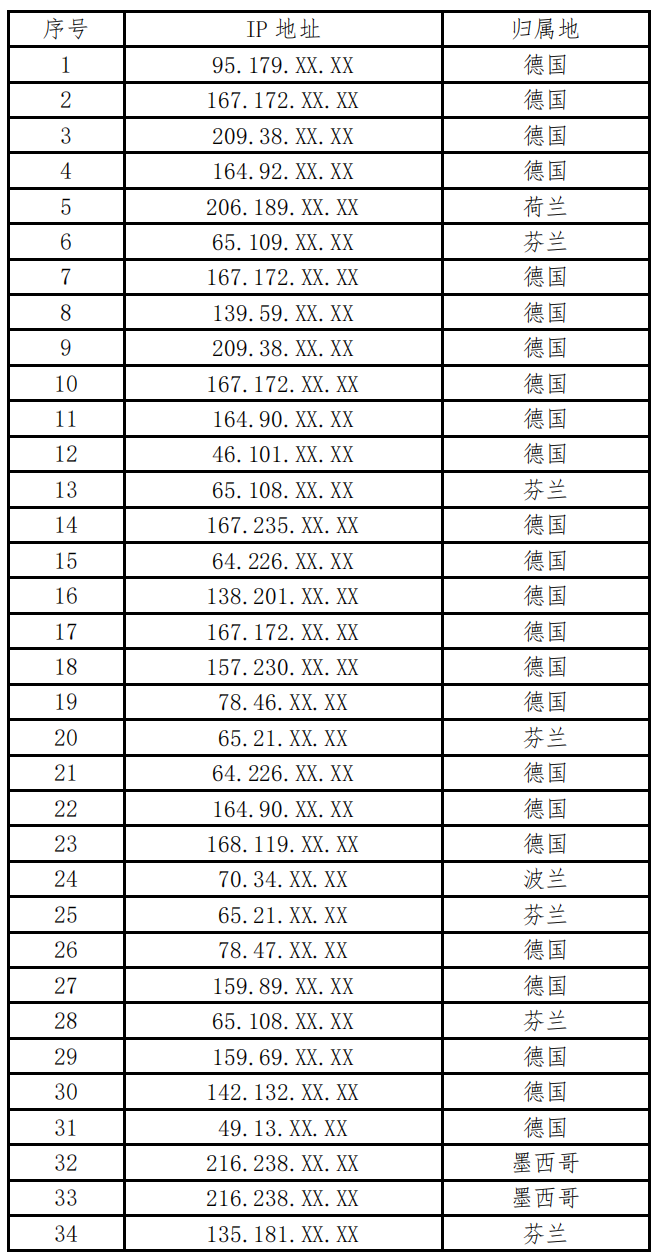

Dari Mei 2023 hingga Oktober 2023, penyerang melancarkan lebih daripada 30 serangan siber. IPS batu loncatan luar negara yang digunakan oleh penyerang pada dasarnya tidak diulangi, mencerminkan kesedaran anti-kebolehtelapan yang tinggi dan rizab sumber serangan yang kaya.

(iii) Senjata serangan

Dua program jahat modular untuk komunikasi proses paip paip yang ditanamkan oleh penyerang terletak di bawah "C: \\ Windows \\ System32 \\". Mereka menggunakan rangka kerja .NET. Masa penyusunan dihapuskan, dengan saiz puluhan kb, terutamanya penyulitan TLS. Fungsi utama senjata serangan yang ditanam dalam memori pelayan mel termasuk kecurian maklumat sensitif, pelaksanaan perintah, dan penembusan intranet. Serangan dan mencuri senjata yang ditanam di pelayan berkaitan dan komputer pentadbir rangkaian boleh menggunakan protokol HTTPS untuk menubuhkan terowong WebSocket+SSH dan akan kembali ke nama domain yang dikawal oleh penyerang.

iv. Beberapa senarai IP springboard